| Solicite o instalador para equipe TOTVS.

1º Passo: realizar download da pasta compactada:

Image Removed

Image Removed

Image Removed

Image Removed

2º Passo: Descompactar e acessar a pasta INSTALADOR_WINTHOR_ESB\2-INSTALL_CONTAINER\4-SETUP_CONTAINER, executar o arquivo WinThorESB-win_x64-6.5.1.exe

Image Removed

Image Removed

3º Passo: Descompactar e acessar a pasta INSTALADOR_WINTHOR_ESB\3-INSTALL_BUNDLES\1-DEPLOY_BUNDLES, executar o arquivo Install_PrjIntB2bUnilever-4.0.0.jar

Image Removed

Image Removed

Image Removed

Image Removed

Image Removed

Image Removed

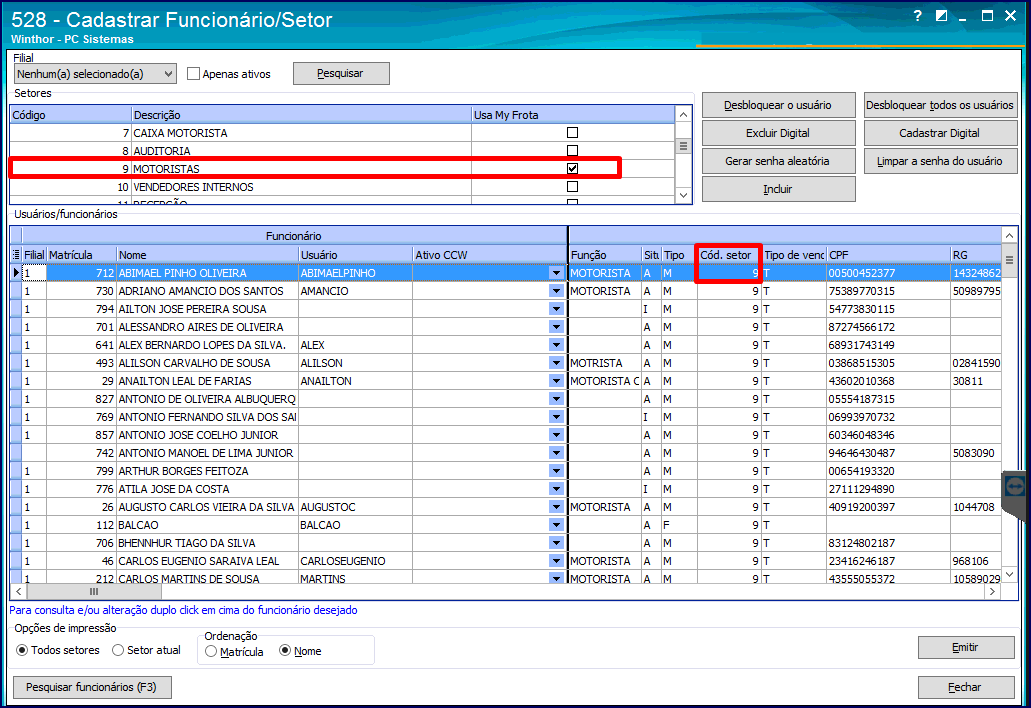

Caso os itens selecionados na caixa vermelha não se apresentem selecionados, significa que os arquivos não foram encontrados no servidor em que está sendo instalado.

Image Removed

Image Removed

Image Removed

Image Removed

Iniciando a Instalação do primeiro componente: JDK

Image Removed

Image Removed

Image Removed

Image Removed

Image Removed

Image Removed

Image Removed

Image Removed

Image Removed

Image Removed

Iniciando a instalação do segundo componente: Container

Image Removed

Image Removed

Image Removed

Image Removed

Image Removed

Image Removed

Image Removed

Image Removed

Finalizada a instalação dos componentes, conclui-se a instalação do serviço:

Image Removed

Image Removed

Image Removed

Image Removed

Observação: ao executar os instaladores, será apresentado menu de instalação, basta selecionar next,next,...,next,finish!

4º Passo: Verificar se o diretório abaixo existe e está acessível:C:\Windows\System32\config\systemprofile\.m2\repository\org\apache\ws\xmlschema\xmlschema-core\2.2.1 Image Removed

Image Removed

Verifique se os arquivos abaixo estão no diretório:

xmlschema-core-2.2.1.jar

xmlschema-core-2.2.1.jar.sha1

Caso não existam os arquivos citados acima, acessar o link abaixo, baixar e salvar no diretório

hps://drive.google.com/file/d/1EF5U_Gb_l__TDSX59wYPQE6rZ2y5Qi0_/view?usp=sharing

5º Passo: Após realizada a instalação do serviço de integração. todo o diretório abaixo será criado,

sendo necessária atualização dos jobs (pasta jobs) e kars (pasta deploy) disponíveis em

http://servicos.pcinformatica.com.br/autoservico/instaladores/OUTROS_/SERVICOUNILEVER/

(Baixar o arquivo FULL_SERVICOUNILEVER.zip)

Diretório da aplicação: C:\pcsist\produtos\integracao\container

Image Removed

Image Removed

6º Passo: Configurar o IP externo para acesso da Infracommerce:

acessar C:\pcsist\produtos\integracao\container\etc

abrir o arquivo org.ops4j.pax.web.cfg e editar a linha abaixo:

org.osgi.service.http.port.secure=[porta do endereço externo]

7º Passo: Instalar ActiveMQ .

8º Passo: Configurar Chave Token de banco de dados.

Em posse da chave/Token que foi enviado pelo time de desenvolvimento acessar a pasta:

C:\pcsist\produtos\integracao\container\config\

Edite o arquivo DataSourcesUnilever.xml com permissão de ADMIN

Altere a chave DataSourceInfo a partir da chave "dbconnection="

conforme imagem a seguir: Image Removed

Image Removed

Reinicie o serviço para as alterações surgirem efeito.

9º Configuração do SSL no WebService

9.1 - Configurar as variaveis de ambiente para a JDK.

9.2 - Criar pasta "keystores" em

C:\pcsist\produtos\integracao\container\etc e cole na nova pasta seu certificado com formato .pfx

9.3 - Gerar codigo com a senha criptografada, execute o seguinte comando via CMD no local

C:\pcsist\produtos\integracao\container\etc\keystores.

java -cp lib\jetty-util-9.4.2.v20170220.jar org.eclipse.jetty.util.security.Password 2696 [senha do certificado]

Caso o ocorra erro: (baixe o arquivo jetty-util-9.4.2.v20170220.jar em

http://www.java2s.com/example/jar/j/download-jettyutil942v20170220jar-file.html crie uma pasta chamada lib em

C:\pcsist\produtos\integracao\container\etc\keystores e coloque

nesse local o arquivo)

Exemplo de resposta:

OBF:19iy19j019j219j419j619j8

MD5:e10adc3949ba59abbe56e057f20f883e

CRYPT:wtk6GOlrfgOJE

9.4 - Execute o seguinte comando via CMD no C:\pcsist\produtos\integracao\container\etc\keystores para gerar

jks (o formato JKS para armazenar chaves e certificados criptográficos.)

keytool -importkeystore -srckeystore [nome empresa].pfx -destkeystore [nome empresa].jks -srcstoretype PKCS12 -deststoretype JKS

9.5 - Configure o jetty.xml que está no diretório /etc/ do Karaf. Adicione as seguintes configurações dentro da tag de <configure>:

<New id="tlsHttpConfig" class="org.eclipse.jetty.server.HttpConfiguration">

<Arg>

<New id="httpConfig" class="org.eclipse.jetty.server.HttpConfiguration">

<!-- This says... Redirect to https://host:8040 if server returns "NOT SECURE" error -->

<Set name="secureScheme">https</Set>

<Set name="securePort">8040</Set>

</New>

</Arg>

<Call name="addCustomizer">

<Arg>

<New class="org.eclipse.jetty.server.SecureRequestCustomizer" />

</Arg>

</Call>

</New>

<!-- This is your HTTP connector, you should have another one for HTTPS -->

<New class="org.eclipse.jetty.server.ServerConnector">

<Arg name="server">

<Ref refid="MyServer" />

</Arg>

<Arg name="factories">

<Array type="org.eclipse.jetty.server.ConnectionFactory">

<Item>

<New class="org.eclipse.jetty.server.HttpConnectionFactory">

<Arg name="config">

<!-- defined above -->

<Ref refid="tlsHttpConfig" />

</Arg>

</New>

</Item>

</Array>

</Arg>

<Set name="host">localhost</Set>

<Set name="port">8181</Set>

</New>

9.6 - Para ativar a conexão por SSL no Karaf, utilize da configuração do Pax Web através do arquivo de configuração

web do Karaf disponível na pasta /etc/ chamado org.ops4j.pax.web.cfg. Nele, adicione a configuração SSL da keystore

e password, deixando de acordo com o seguinte:

# Configuração SSL a ser adicionada

org.osgi.service.http.secure.enabled = true

org.ops4j.pax.web.ssl.keystore=${karaf.base}/etc/keystores/[nome do arquivo gerado].jks

org.ops4j.pax.web.ssl.password = OBF:19iy19j019j219j419j619j8 [chave gerada no item 2]

org.ops4j.pax.web.ssl.keypassword = OBF:19iy19j019j219j419j619j8 [chave gerada no item 2]

9.7 - Por fim, iniciar o serviço.

|