Objetivo

Este documento demonstra como integrar o sistema RM com o AD FS como provedor de Identidade.

Introdução

O ADFS (Active Diretory Federation Services) permite o compartilhamento da informação de identidade em um ampla variedade de aplicativos utilizando o padrão SAML que é suportado na linha RM.

Configurando o Aplicativo Confiável no ADFS

Abaixo são demonstrados os passos para a criação da entidade confiável para a Linha RM dentro do ADFS.

| Informações |

|---|

|

| Deck of Cards |

|---|

| id | Configurando o Aplicativo Confiável no ADFS |

|---|

| | Card |

|---|

| Ao acessar a configuração do AD FS, selecione "Add Relying Party Trust" para acesso ao assistente de configuração.  Image Modified Image Modified

|

| Card |

|---|

| Selecione a opção "Enter data about the relying party manually" para inserir os dados sobre a Linha RM.  Image Modified Image Modified

Acione o botão "Next". |

| Card |

|---|

| Informe um nome para identificar o aplicativo.  Image Modified Image Modified

|

| Card |

|---|

| Selecione a opção: "AD FS profile".  Image Modified Image Modified

|

| Card |

|---|

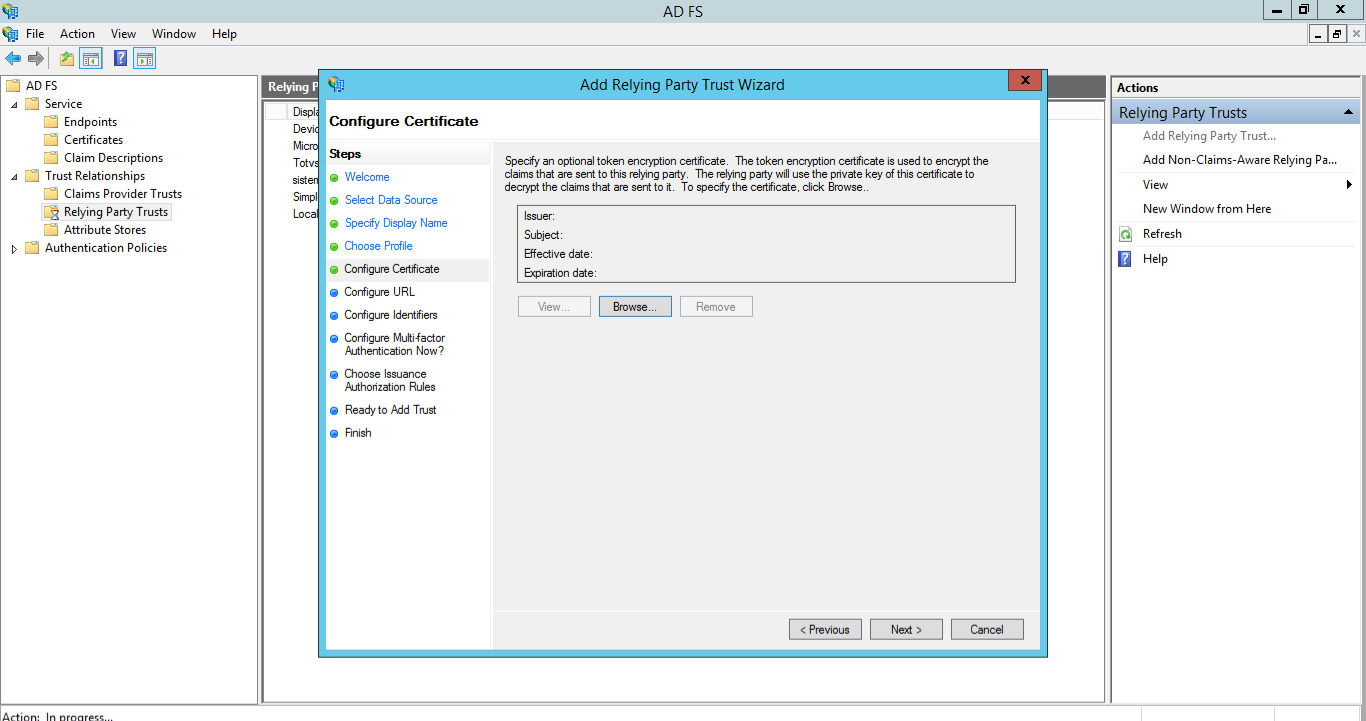

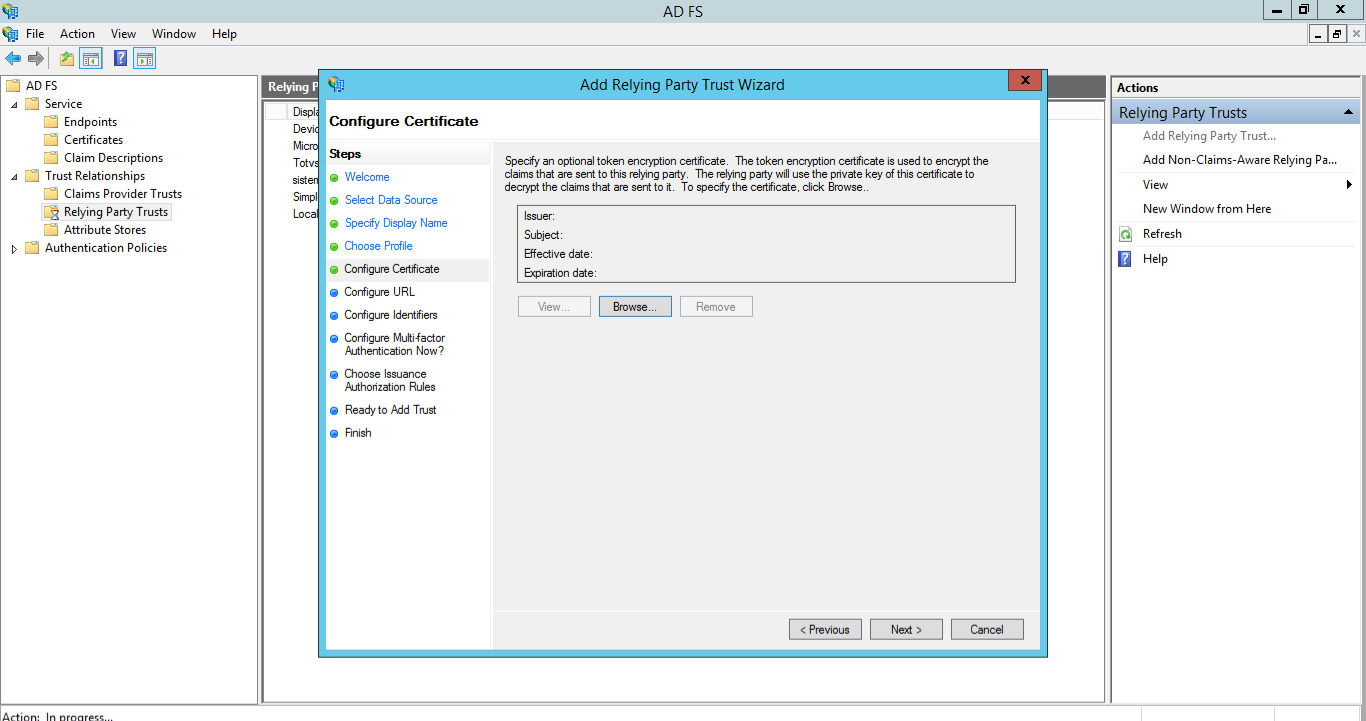

| Neste ponto, acione "Next".  Image Modified Image Modified

|

| Card |

|---|

| Neste passo, deve-se informar a URL do serviço responsável por processar o SingleSignOn do RM:

https://<Endereço do Host>/RMCloudPass/SSOSaml2 O AD FS exige que este serviço esteja exposto via SSL. Mais detalhes sobre como configurar o RM Host para expor serviços via SSL em: Habilitar SSL/TLS no Host  Image Modified Image Modified

|

| Card |

|---|

| Selecione a opção: "I do not want to configure multifactor".  Image Modified Image Modified

|

| Card |

|---|

| Escolha a opção "Permit all users to access thie relying party".  Image Modified Image Modified

|

| Card |

|---|

| Neste ponto, acione "Next".  Image Modified Image Modified

|

| Card |

|---|

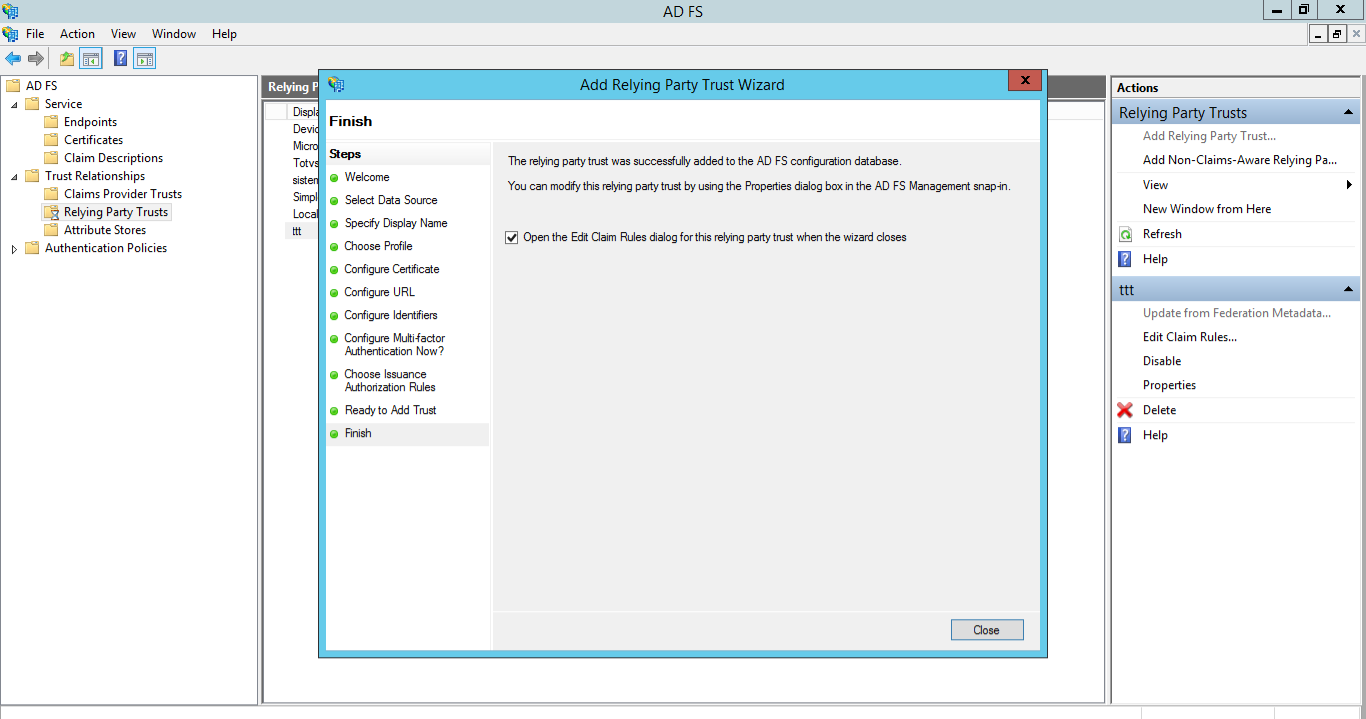

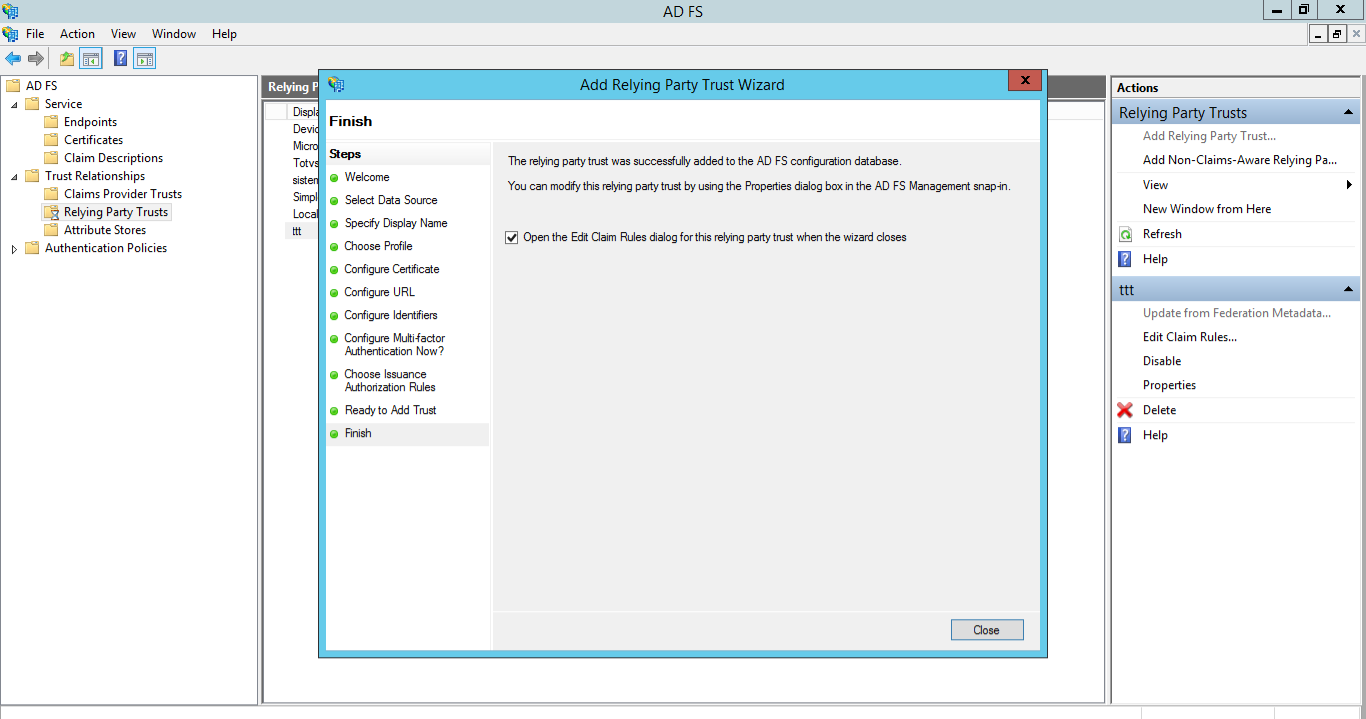

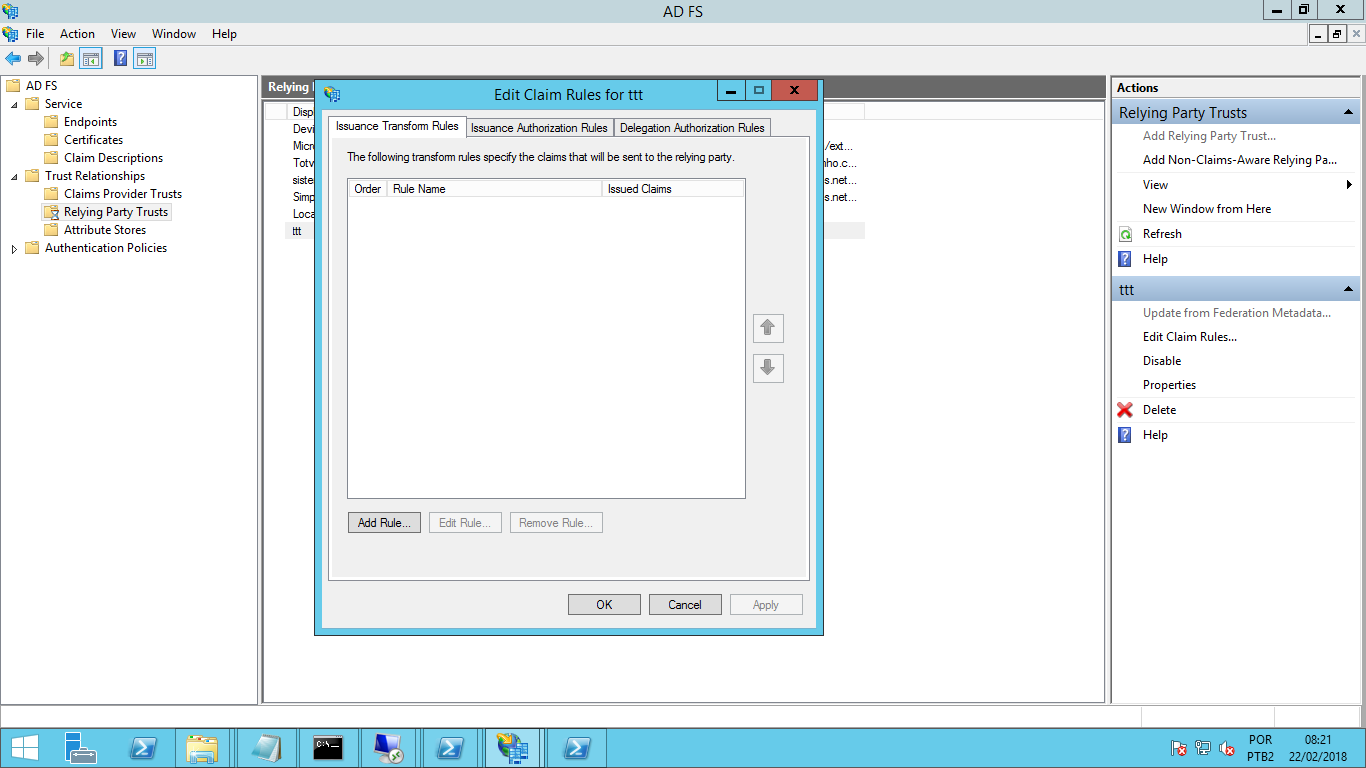

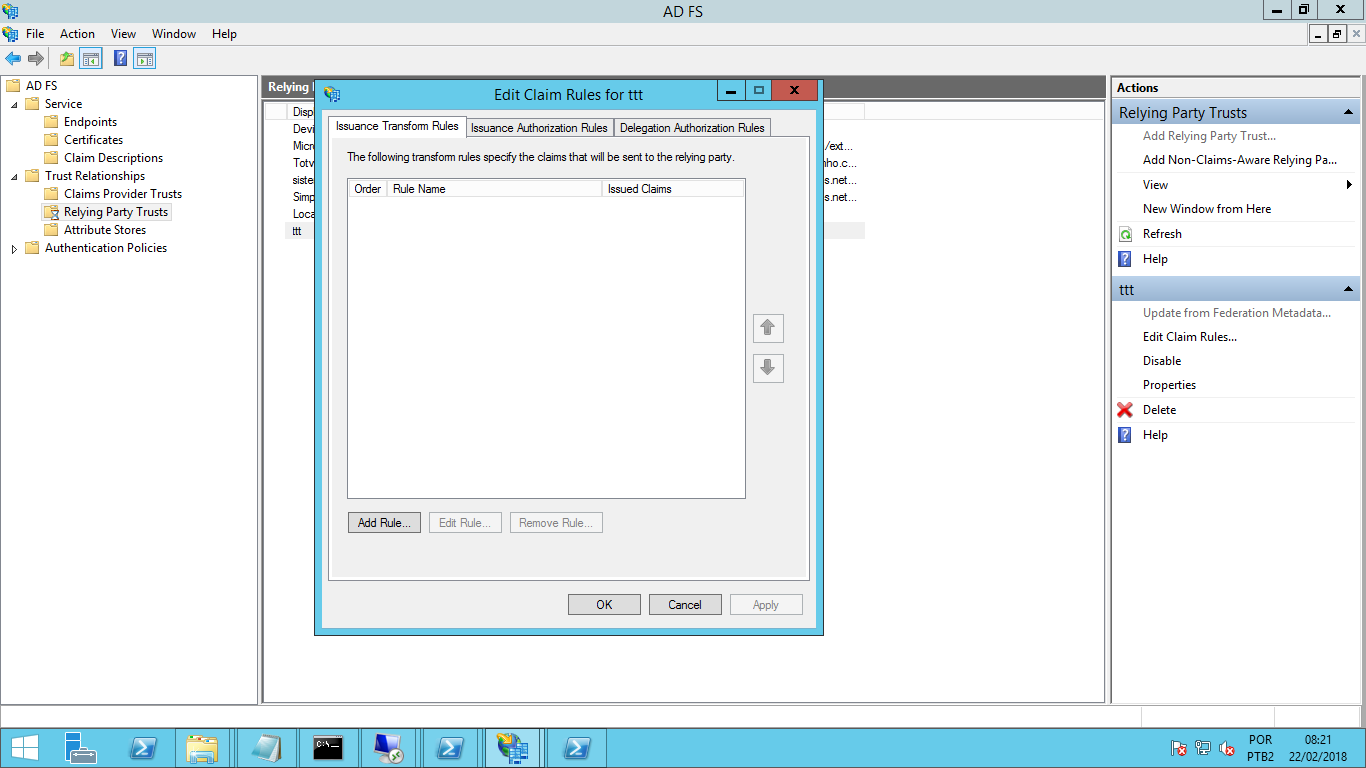

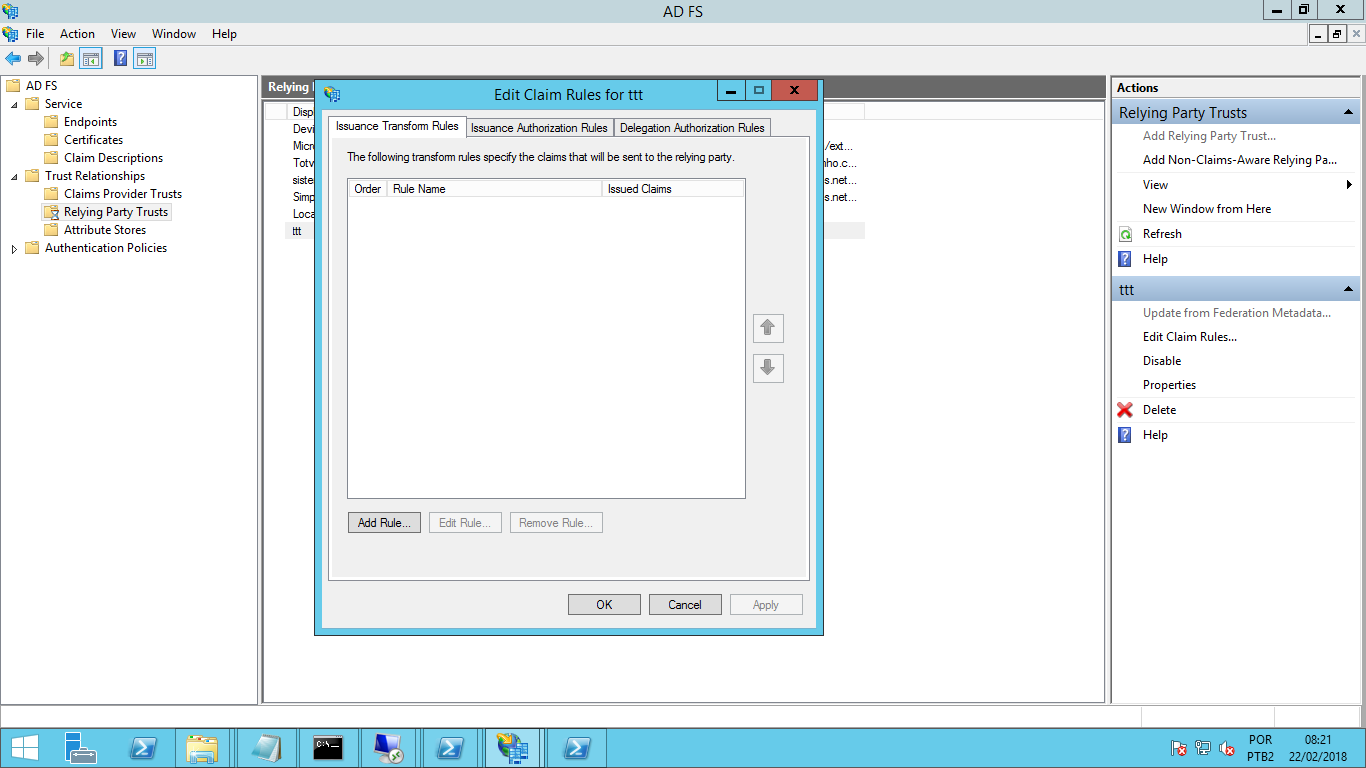

| Selecione a caixa de seleção para abrir a edição de regras.  Image Modified Image Modified

|

|

|

Configurando as Regras de Declaração (RM Portal)

| Informações |

|---|

|

| Deck of Cards |

|---|

| id | Configurando o Aplicativo Confiável no ADFS |

|---|

| | Card |

|---|

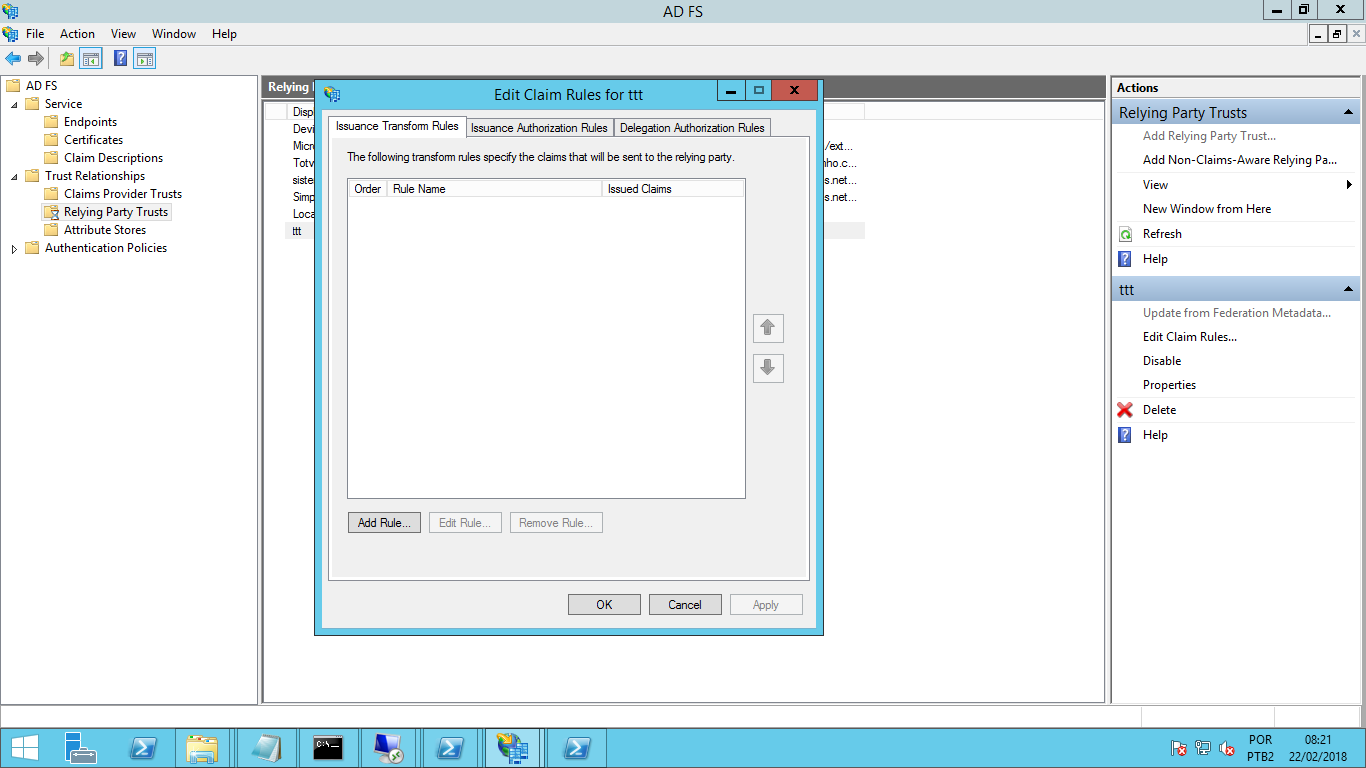

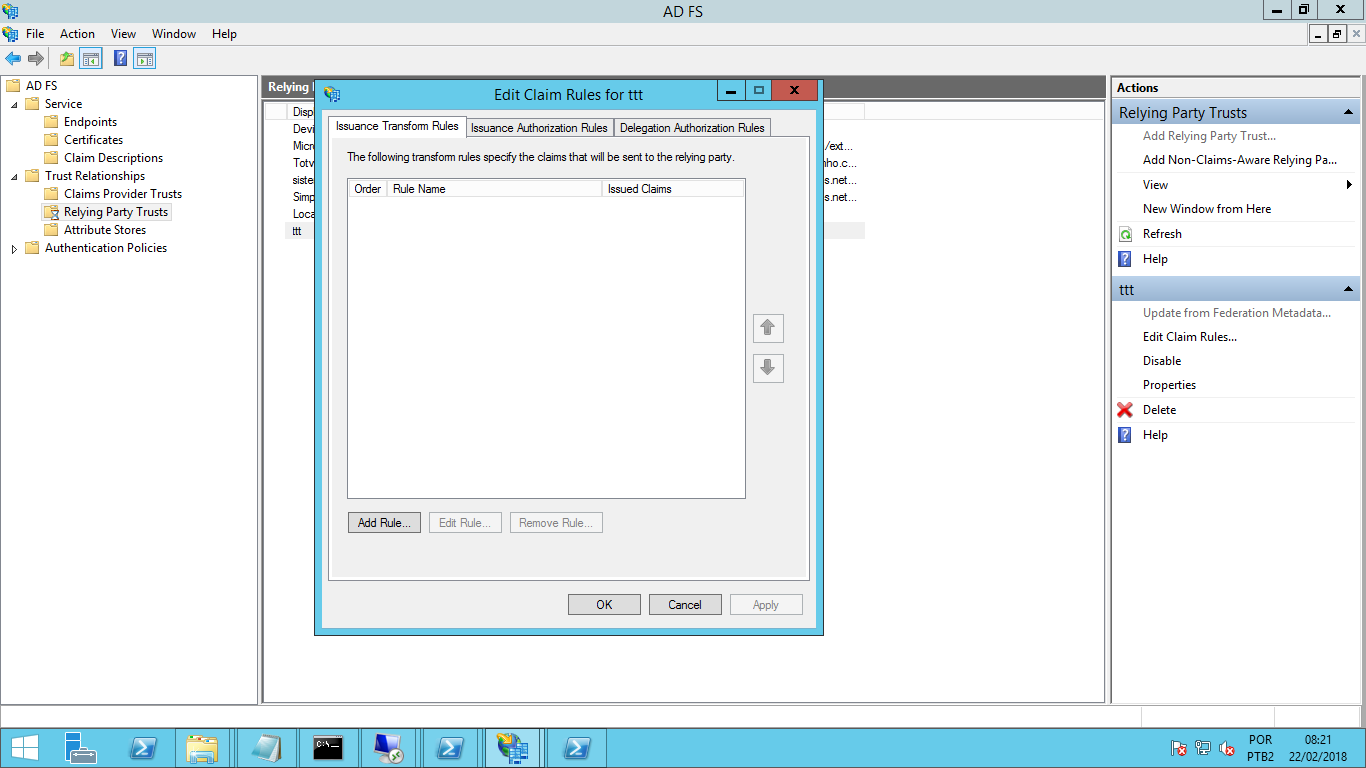

| Selecione a opção: "Add rule".  Image Modified Image Modified

|

| Card |

|---|

| Selecione a opção: "Send LDAP Attributes as Claims".  Image Modified Image Modified

|

| Card |

|---|

| Defina um nome para a regra e selecione o mapeamento conforme a imagem abaixo. O mapeamento para o SSO no RM é feito pelo e-mail do usuário.  Image Modified Image Modified

|

| Card |

|---|

| Selecione a opção: "Add rule".  Image Modified Image Modified

|

| Card |

|---|

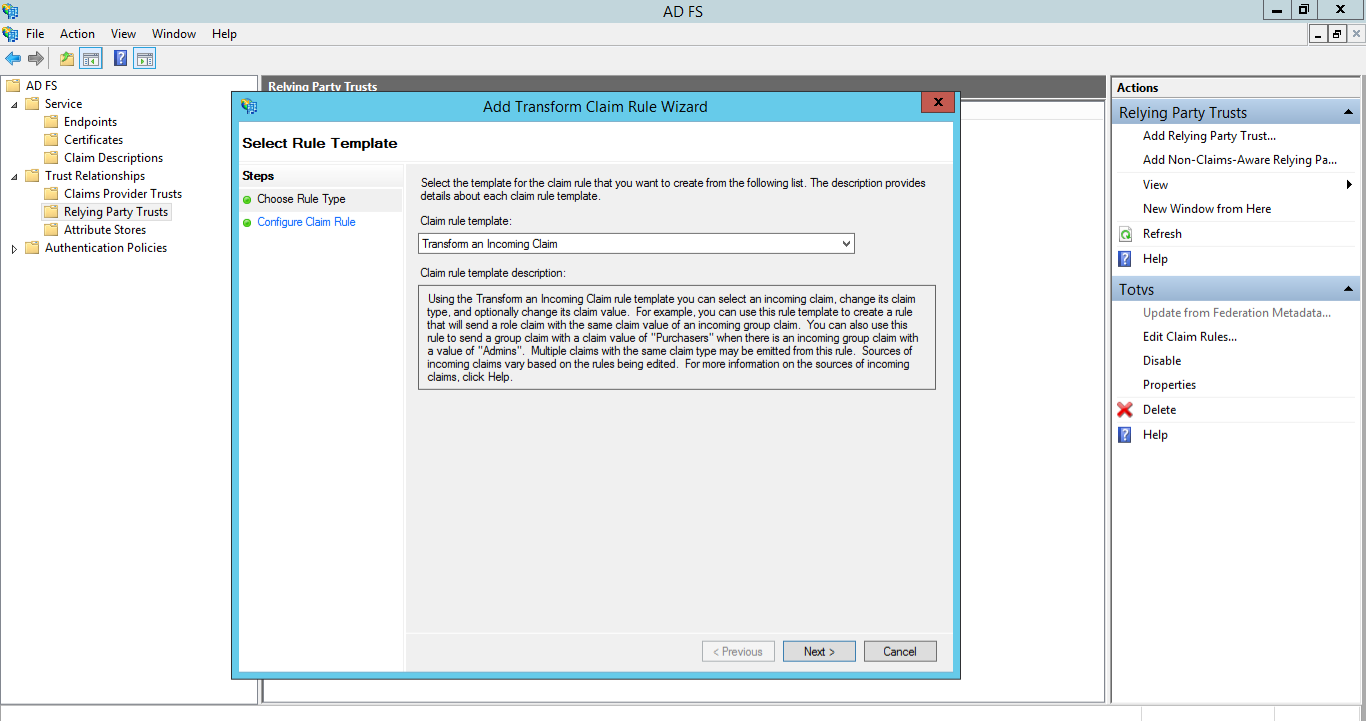

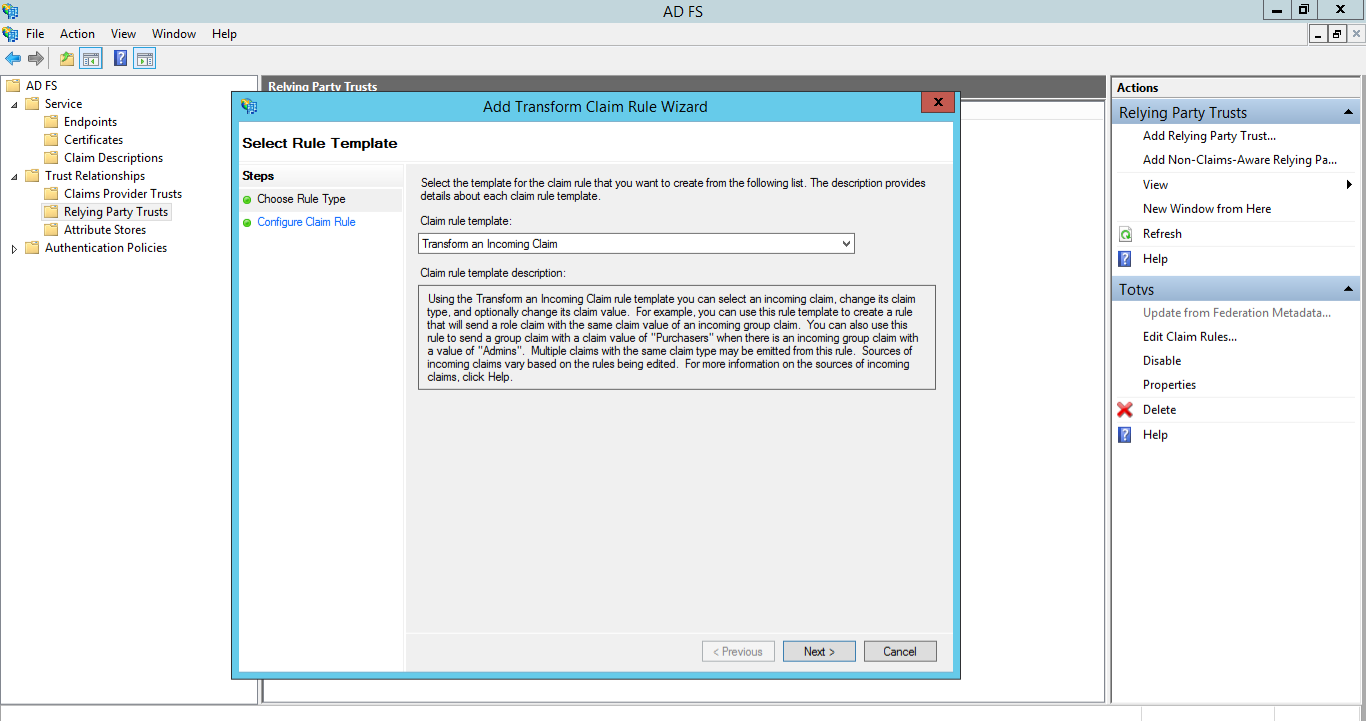

| Selecione a opção: "Tranform an Incoming Claim".  Image Modified Image Modified

|

| Card |

|---|

| Defina um nome para a regra e selecione os parâmetros conforme a imagem abaixo.  Image Modified Image Modified

|

|

|

Configurando as Regras de Declaração (MDI - RM.exe)

Passo 1

| Informações |

|---|

|

| Deck of Cards |

|---|

| id | Configurando o Aplicativo Confiável no ADFS |

|---|

| | Card |

|---|

| Selecione a opção: "Add rule |

|

|

..." Image Removed

Image Removed

Passo 2".  Image Added Image Added

|

| Card |

|---|

| Selecione a opção: "Send LDAP Attributes as Claims" |

|

|

Image Removed

Image Removed

Passo 3.  Image Added Image Added

|

| Card |

|---|

| Defina um nome para a regra e selecione o mapeamento conforme a imagem abaixo. O mapeamento para o SSO no RM é feito pelo e-mail do usuário. |

|

|

Image Removed

Image Removed Image Added Image Added

|

|

|

4 | Selecione a opção: "Add rule |

|

|

.." Image Modified Image Modified

|

|

|

5 | Selecione a opção: "Tranform an Incoming Claim".  Image Modified Image Modified

|

|

|

6 | Defina um nome para a regra e selecione os parâmetros conforme a imagem abaixo. |

|

|

Image Removed

Image Removed Image Added Image Added

|

|

|

7 | Selecione a opção: "Add rule |

|

|

..." Image Removed

Image Removed

Passo 8".  Image Added Image Added

|

| Card |

|---|

| Selecione a opção "Send Claims Using a Custom Rule" |

|

|

Image Removed

Image Removed

Passo 9.  Image Added Image Added

|

| Card |

|---|

| Defina um nome para a regra e escreva a regra de declaração customizada conforme a imagem abaixo: |

|

|

Image Removed

Image Removed Image Added Image Added

| Bloco de código |

|---|

| language | c# |

|---|

| title | RelayState |

|---|

| linenumbers | true |

|---|

| => issue(Type = "RelayState", Value = "samlexecutable"); |

|

|

|

10 | Selecione a opção: "Add rule |

|

|

..." Image Removed

Image Removed

Passo 11".  Image Added Image Added

|

| Card |

|---|

| Selecione a opção "Send Claims Using a Custom Rule" |

|

|

Image Removed

Image Removed

Passo 12.  Image Added Image Added

|

| Card |

|---|

| Defina um nome para a regra e escreva a regra de declaração customizada conforme a imagem abaixo: |

|

|

Image Removed

Image Removed Image Added Image Added

| Bloco de código |

|---|

| language | c# |

|---|

| title | RelayState |

|---|

| linenumbers | true |

|---|

| => issue(Type = "ExecutablePath", Value = "C:\totvs\CorporeRM\RM.Net\RM.exe"); |

|

|

|

Integração SAML no RM

Abaixo Abaixo temos um exemplo do metadados SAML que deve ser importado no RM:

| Bloco de código |

|---|

| language | xml |

|---|

| firstline | 1 |

|---|

| title | Metadata |

|---|

| linenumbers | true |

|---|

|

<?xml version="1.0" encoding="UTF-8"?>

<EntityDescriptor xmlns="urn:oasis:names:tc:SAML:2.0:metadata" entityID="http://<URI do Portal Corpore .NET>" ID="_32a417e2-1378-405d-8757-94bcba2db823">

<IDPSSODescriptor protocolSupportEnumeration="urn:oasis:names:tc:SAML:2.0:protocol">

<KeyDescriptor use="signing">

<KeyInfo xmlns="http://www.w3.org/2000/09/xmldsig#">

<X509Data>

<X509Certificate><Conteúdo do Certificado Proveniente do Arquivo Metadata></X509Certificate>

</X509Data>

</KeyInfo>

</KeyDescriptor>

<SingleSignOnService Location="https://<Servidor AD FS>/adfs/ls/idpinitiatedsignon.aspx?loginToRp=<Identificador do RP>" Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-POST"/>

<SingleSignOnService Location="https://<Servidor AD FS>/adfs/ls/idpinitiatedsignon.aspx?loginToRp=Totvs" Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-Redirect"/>

<SingleLogoutService Location="https://<Servidor AD FS>/adfs/ls/?wa=wsignout1.0" Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-Redirect"/>

<SingleLogoutService Location="https://<Servidor AD FS>/adfs/ls/?wa=wsignout1.0" Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-POST" />

</IDPSSODescriptor>

</EntityDescriptor> |

Repare Repare que as URI's devem estar configuradas de acordo com seu ambiente.

| Aviso |

|---|

|

- O atributo entityID do elemento EntityDescriptor deve estar definido com a URL do Portal Corpore.NET.

- A tag X509Certificate deve ser preenchida com o certificado em base64 proveninente do arquivo de metadata, disponível em https://<Servidor AD FS>/FederationMetadata/2007-06/FederationMetadata.xml

- Nas URI's de SingleSignOnService, o parâmetros LoginToRp deve receber o nome da Relying Party configurado no Passo 3 do Item "Configurando o aplicativo confiável no AD FS".

|

- Importando o metadado do AD FS no RM

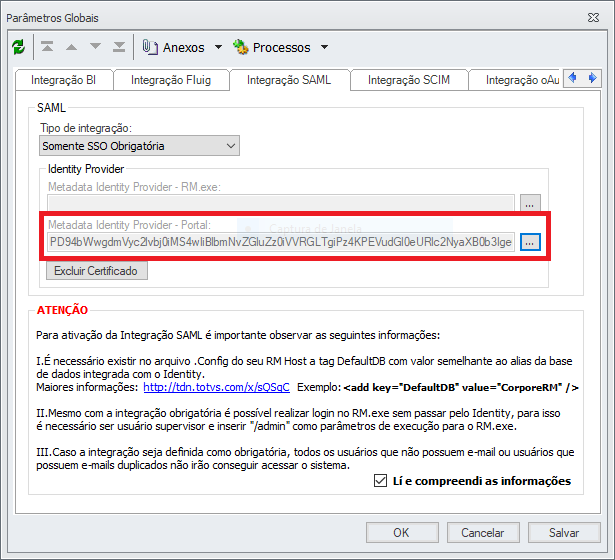

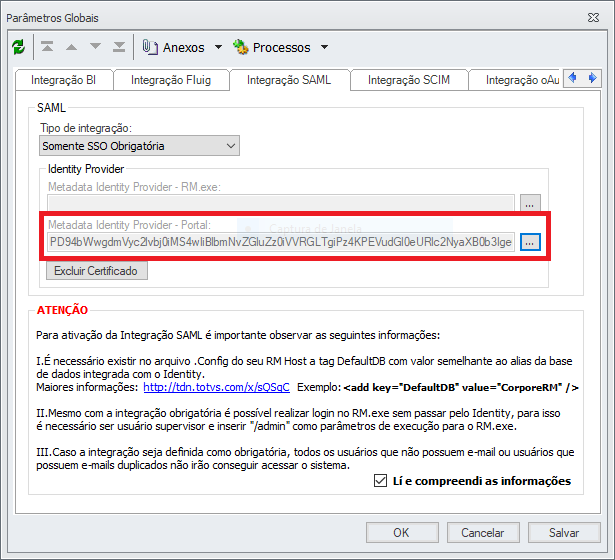

Após Após obter o metadados personalizado, ele deve ser importado no RM em: Ambiente → Parâmetros → Parâmetros Globais → Integração SAML

Caso queira integrar o ADFS com a MDI, via SAML, adicionar o metadado no campo "Metadata Identity Provider - RM.exe"

Image Removed

Image Removed Image Added

Image Added

Caso queira integrar o ADFS com o Portal, via SAML, adicionar o metadado no campo "Metadata Identity Provider - Portal".

Image Modified

Image Modified

| Informações |

|---|

|

Existe a possibilidade de integrar o ADFS com a MDI e o Portal de forma simultânea, basta adicionar o metadado nos campos "Metadata Identity Provider - RM.exe" e "Metadata Identity Provider - Portal". |

Image Removed

Image Removed Image Removed

Image Removed Image Removed

Image Removed Image Removed

Image Removed Image Removed

Image Removed Image Removed

Image Removed  Image Removed

Image Removed Image Removed

Image Removed Image Removed

Image Removed  Image Removed

Image Removed Image Removed

Image Removed Image Added

Image Added Image Modified

Image Modified