Transparent Data Encryption, ou TDE, traduz-se como Criptografia Transparente de Dados. Esta ferramenta criptografa e descriptografa os dados transferidos em operações de I/O em tempo real dos dados e arquivos de log.

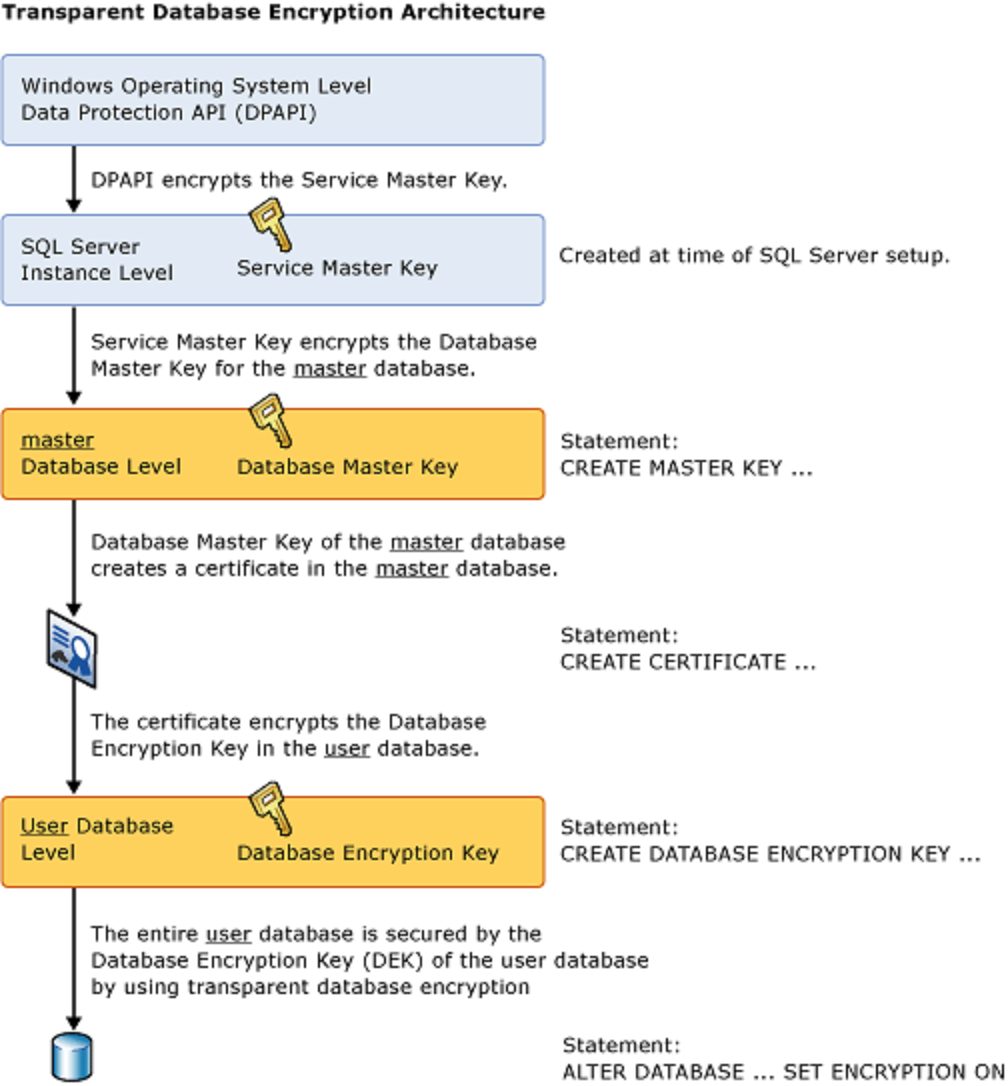

Para criptografar e descriptografar os dados, o SQL Server utiliza uma chave (Master Key) para proteger os certificados do servidor. A chave é armazenada no registro de boot da database; o certificado, por sua vez, é utilizado para criptografar a(s) base(s) de dados.

Links de referência para o assunto

As páginas abaixo desta conterão as instruções para ativar ou desativar a criptografia, seguindo as recomendações da Microsoft, e de maneira adequada à ambientes Protheus. Para apoio ao assunto, os links a seguir podem ser de seu interesse:

TDE (Transparent Data Encryption) ♦ Política de senha (Microsoft) ♦ Criar uma chave mestra de banco de dados ♦ Backup do certificado ♦ Mover um banco de dados protegido por TDE

Origem da imagem: TDE (Transparent Data Encryption) Hierarquia de criptografia

Esta ferramenta foi estudada e testada para verificar a viabilidade de seu uso no produto Protheus, para que este esteja apto, caso o cliente queria atender algum item de gerenciamento/segurança, de dados como a Lei Geral de Proteção de Dados (LGPD).

O procedimento para a TDE documentado neste descritivo é aplicável à instalação de uma nova base de dados ou de uma base existe a partir da release 12.1.17 do Protheus, e a partir da build 20191119 do DBAccess.

Para os testes, utilizamos o SQL Server 2017 Enterprise, instalado na máquina L32s_v2 padrão (32 vcpus, 256 GiB de memória), da Azure, e os resultados coletados foram examinados por um método de análise de performance de software chamado APDEX.

Para consultar as informações abaixo, clique nos links a seguir.

Tempo aproximado para leitura: 2 minutos

Tempo aproximado para leitura: 2 minutos